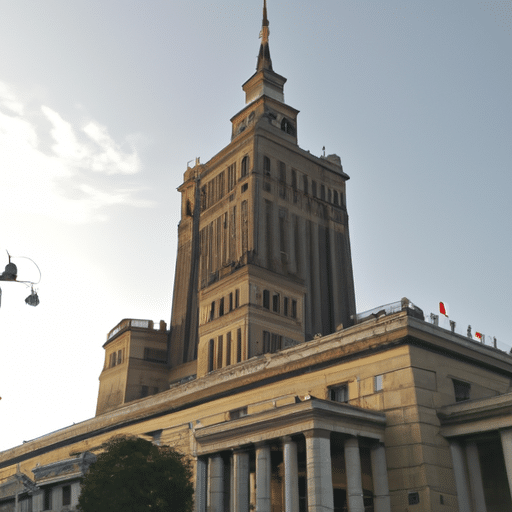

Oprogramowanie legacy – jak zarządzać przestarzałymi systemami w nowoczesnej firmie?

Rozpoznawanie oprogramowania legacy w przedsiębiorstwie

Definicja i identyfikacja systemów przestarzałych

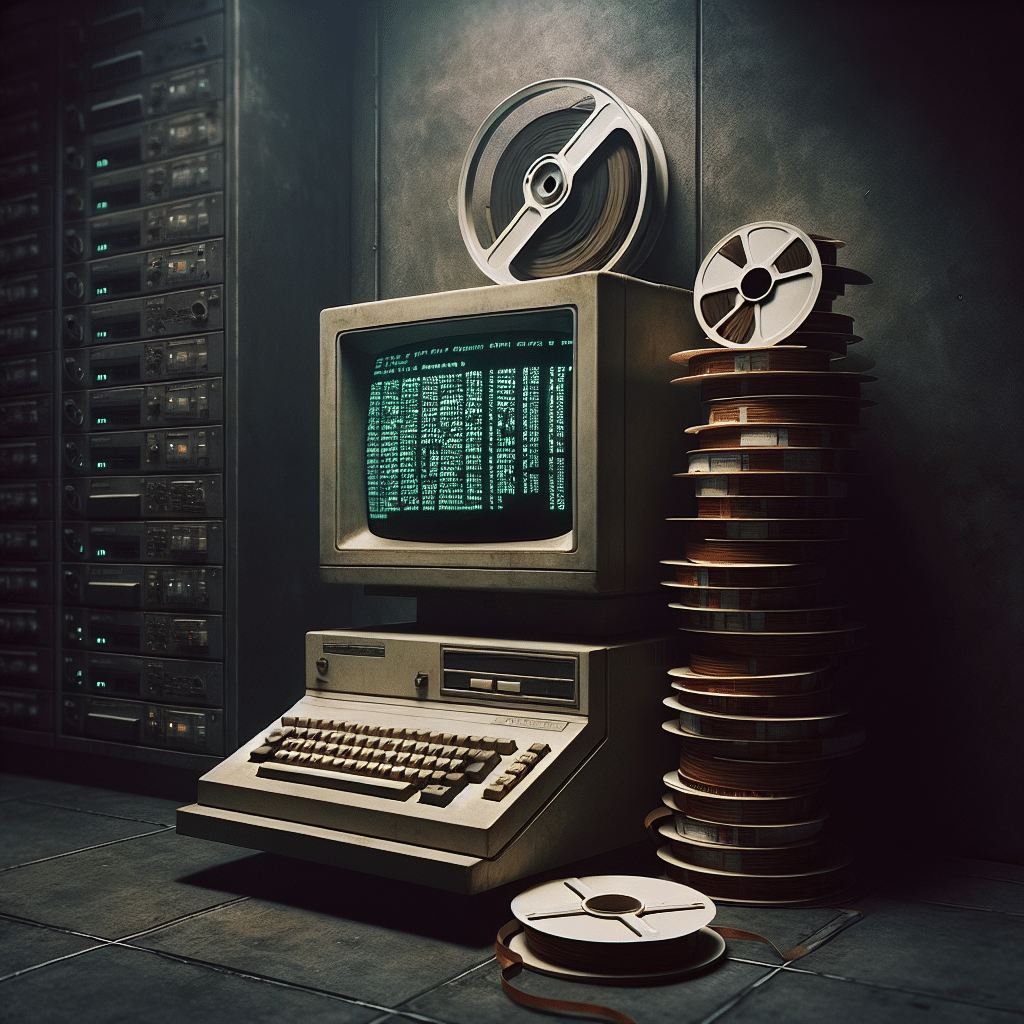

Zanim zaczniemy skutecznie zarządzać oprogramowaniem legacy, musimy być w stanie je właściwie rozpoznać. Oprogramowanie legacy to systemy informatyczne, które zostały zaimplementowane wiele lat temu i często nie są już rozwijane ani wspierane przez producentów. Są to narzędzia, które mimo swojej funkcjonalności nie spełniają współczesnych standardów technicznych, bezpieczeństwa lub nie są zgodne z nowymi rozwiązaniami i technologiami. Aby zidentyfikować takie programy, warto przeprowadzić audyt IT, który oceni stan technologiczny wykorzystywanych w przedsiębiorstwie aplikacji, uwzględniając takie aspekty jak zależności między systemami, integracja z nowoczesnymi rozwiązaniami oraz potencjalne ryzyka związane z dalszym użytkowaniem przestarzałego oprogramowania.

Dlaczego modernizacja oprogramowania legacy jest niezbędna dla biznesu?

Aktualizacja oprogramowania legacy jest kluczowa dla zapewnienia bezpieczeństwa i efektywności operacyjnej nowoczesnych przedsiębiorstw. Systemy te często stanowią kręgosłup informatyczny firm, ale ich przestarzała architektura i ograniczona kompatybilność z nowymi technologiami mogą hamować rozwój biznesu. Z tego powodu, właściwe zarządzanie tymi systemami i ich ewolucja staje się nie tylko wyzwaniem, ale i koniecznością.

Minimalizacja ryzyka w środowisku biznesowym

Zlekceważenie konieczności modernizacji może prowadzić do poważnych luk w zabezpieczeniach, narażając firmę na ataki cybernetyczne i utratę wrażliwych danych. Dlatego też regularne przeglądy i aktualizacje systemów legacy są niezbedne, aby zapewnić ochronę przed nowo powstającymi zagroż

Strategie zarządzania i aktualizacji przestarzałych systemów

Oprogramowanie legacy, czyli przestarzałe systemy informatyczne, choć często stabilne i dobrze wpisujące się w biznesowe procesy, mogą stanowić dużą barierę w rozwoju nowoczesnej firmy. Zarządzanie tym rodzajem oprogramowania wymaga szczególnie rozważnych i przemyślanych działań, które pozwolą na utrzymanie ciągłości operacyjnej przedsiębiorstwa, a jednocześnie umożliwią jego ewolucję technologiczną.

Audit i ocena ryzyka

Podstawą efektywnego zarządzania systemami legacy jest dokładny audit IT. Analiza ta powinna uwzględniać nie tylko aspekty techniczne, ale również biznesowe, na przykład w jakim stopniu dany system jest integralny dla działalności firmy oraz jakie ryzyka niesie jego dalsze używanie. Warto także zastanowić się, czy i w jakim zakresie obecne o

Ekosystem firmy a integracja oprogramowania legacy z nowoczesnymi rozwiązaniami

Odpowiednie zarządzanie przestarzałymi systemami informatycznymi, nazywanymi oprogramowaniem legacy, jest niezmiernie ważne dla zapewniania ciągłości działania przedsiębiorstwa. W nowoczesnej organizacji konieczne staje się wypracowanie strategii integracji tych starszych systemów z nowymi technologiami w taki sposób, by zminimalizować ryzyko i maksymalizować efektywność pracy.

Analiza potrzeb biznesowych i kompatybilności systemów

Pierwszym krokiem podczas planowania integracji systemów legacy jest dokładna analiza potrzeb biznesowych. Niezbędne jest zrozumienie kluczowych procesów, które są wspierane przez starsze aplikacje, oraz wymagań operacyjnych, które muszą być spełnione przez nowe technologie. Dalsza ocena technologiczna powinna skupić się na wykryciu wszystkich możliwych punktów integracji i

Ryzyka i wyzwania związane z oprogramowaniem legacy w kontekście bezpieczeństwa danych

Dowiedz się, dlaczego przestarzałe systemy są zagrożeniem

Biorąc pod uwagę kwestie bezpieczeństwa danych, oprogramowanie legacy może stanowić istotne ryzyko dla firm. Systemy te często nie są aktualizowane, co sprawia, że są one łatwym celem dla cyberataków oraz wycieków danych. Systemy przestarzałe mogą nie być kompatybilne z nowoczesnymi technologiami szyfrowania i zabezpieczeń, co dodatkowo zwiększa ryzyko naruszeń.

Strategie minimalizowania ryzyka

Zarządzanie przestarzałym oprogramowaniem wymaga szczegółowego planowania i wdrożenia odpowiednich strategii ochrony danych. Istotną praktyką jest przeprowadzanie regularnych audytów bezpieczeństwa, identyfikujących potencjalne zagrożenia i rekomendujących ścieżki ich eliminacji lub minimaliz

Przeczytaj artykuł o tym, jak efektywnie zarządzać przestarzałymi systemami w firmie, aby uniknąć trudności i ryzyka dla biznesu. Kliknij tutaj, aby dowiedzieć się więcej: https://www.adrenalinaconsulting.pl/produkty-i-uslugi/aplikacje-i-integracje-systemow-informatycznych/migracje.